上記についてどうしたらいいのかしら。つまり、あなたはどうしますか

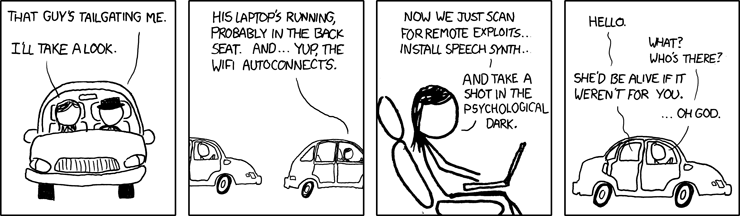

- コンピューターからワイヤレスネットワークを作成しますか?ワイヤレスルーターなどをエミュレートすると思います(この例では明らかに、ターゲットのラップトップが自動接続するように、「linksys」という名前を付けます)。

- そのネットワーク上のコンピューターに潜入し、あなたの邪悪な仕事をしますか?

私はステップバイステップで正確に何かを探しているわけではありませんが、これがどのように機能するのか本当にわかりません。

(これが話題になっているといいのですが、そうでない場合はどこに行くか教えてください。)

コンピュータからワイヤレスネットワークを作成すると、通常はインフラストラクチャネットワークではなく、アドホックネットワークが作成されます。そのため、ルーターをエミュレートしません。一部のワイヤレスカードは、インフラストラクチャタイプのネットワークを作成できる可能性がありますが、私はそれを知りません。

—

ボブ

@ボブ私はそれについて考えましたが、私の知る限り、ほとんどのコンピュータはアドホックに自動接続しません。たとえば、私のコンピュータはセキュリティで保護されていない「linksys」ネットワークに自動接続しますが、アドホックの「linksys」ネットワークを通過させると、接続しません。したがって、アドホックは理論的には機能しますが、実際には機能しません。

—

トーマスシールズ

(いいえ、私は実際にtailgatorか何かをハックしようとしていないよ、不思議に思っています誰が、1のために、私はより多くのテーマについて学びたいと2.これはなるだろう素晴らしいいたずらを)

—

トーマス・シールズ

ITセキュリティに関してより良い結果が得られると思います。

—

cutrightjm 2012

これはSUにとってかなり話題外です。ラップトップのwifiがAPモードをサポートしている場合、通常は認証されておらず、被害者がMacDonaldsやStarbucks SSIDなどの一般的に接続する可能性があるSSIDに設定します。あなたはそれを制御しているので、着信接続を取得するまでそれらの多くを循環することができます。

—

ポール、